サイバーセキュリティ財団が運営するサービスであるチャイルドフィルター、前のエントリも含めて何度か取り上げているわけですが、自分的に最も信用ならない点をまとめてみました。

チャイルドフィルターには、そもそも仕組み的な疑念点があるので、その点についても判りやすくまとめておきたいな、とは思うのですが…。

[From チャイルドフィルターとあんしんフィルター for ✕✕を比較してみた - Soukaku's HENA-CHOKO Blog]

「ソフトウェア」ではなく「サービス」である

サイバーセキュリティ財団は、チャイルドフィルターのことを「ソフトウェア」と説明しています。

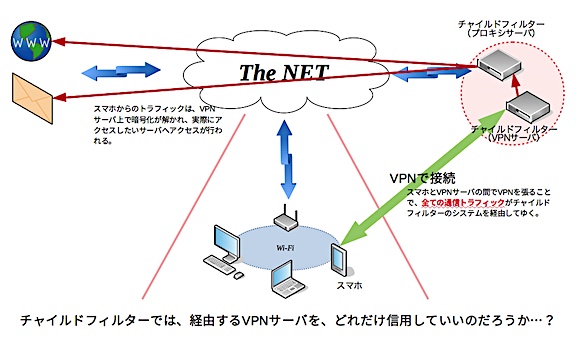

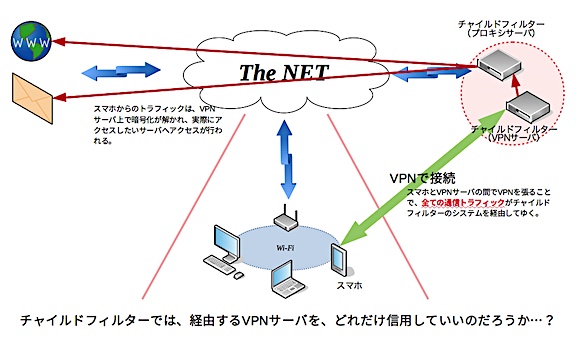

しかし、実際にはソフトウェアはインストールさせることはなく、CSF が指定するVPNサーバと接続するための設定用プロファイルを読み込ませることで、 CSFの用意した VPN サーバと iPhoine/iPad の間でVPN 接続を行い、その VPN セッションを経由してプロキシーサーバを利用させる「サービス」というのが実態ですから、まずチャイルドフィルターの説明が実態と齟齬のある状態になっています。

VPN 接続であるゆえの懸念事項

VPN (Virtual Private Network) は、公衆網である Internet の上に通信路に対する暗号化を行い、擬似的な専用線接続環境を構築する技術です。外出先のネットワークを経由してノート PC から社内システムへ安全にアクセス出来るようにする、離れた拠点間でデータ送受信するのをインターネット経由で安全に行いたいといった場合に、そのノート PC と社内システムの間や拠点間の通信路の安全性を確保するために利用されることが多いものです。

実際、外出先から社内システムに接続するために VPN を利用しているという人は多いんじゃないでしょうか?

#金盾を超えて、ネットにアクセスするために使われる場合もありますが…。> VPN

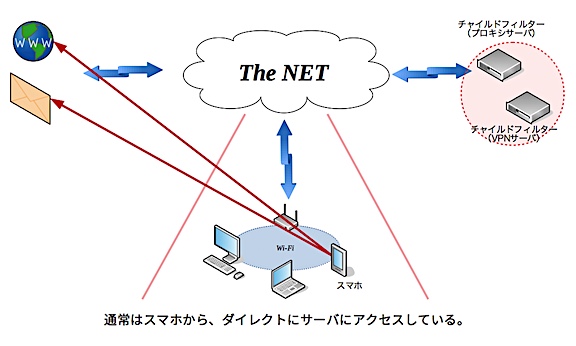

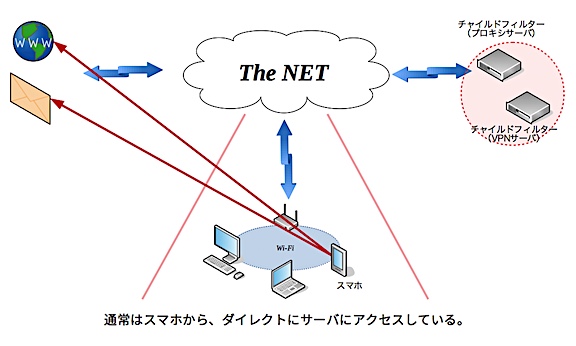

普通、スマホにしても PC にしても、 Web を見たりメールを読んだりするためには、見たい Web サーバやメールボックスのあるメールサーバに対して直接アクセスするわけですが、

チャイルフィルターを利用している場合は、iPhone/iPad からインターネットに向けて行われる通信の全てが CSF の用意した VPN サーバやプロキシサーバを経由してゆくことになります。全ての通信ですから、チャイルドフィルターが対象としている HTTP 以外のもの、HTTPS による Web アクセスやメール( SMTP/ POP / IMAP )もですし、それ以外のプロトコルを利用するアプリを使っている場合も、その対象になります。

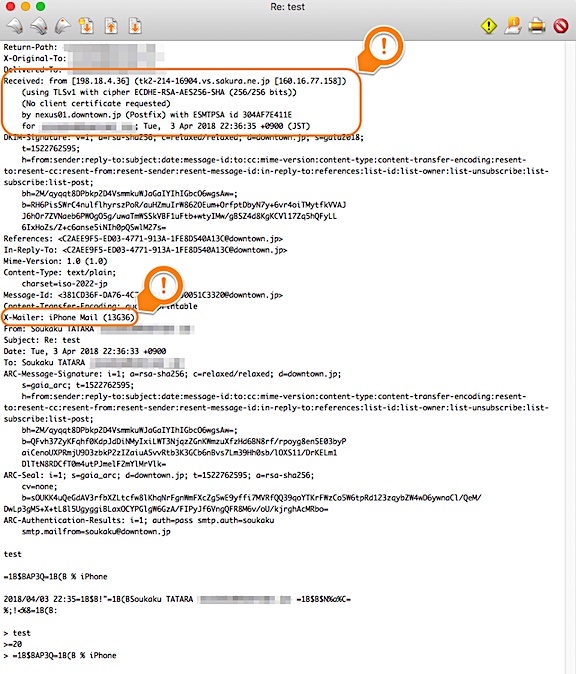

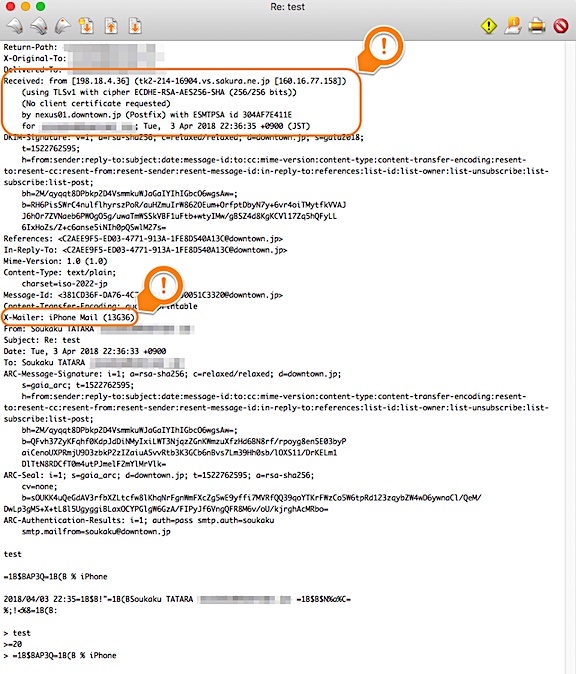

実際に、チャイルドフィルターの VPN 接続経由で iPhone からメールを出してみたものが、以下の画像。メール送信に使った iPhone は Wi-Fi オンリーで運用しているもので、 Wi-Fi の接続先も自宅内の AP なのですが、Received 行を見るとチャイルドフィルター側から割り当てられたクライアントの IP アドレスと経由したサーバの情報が出ていますね。

ところで、VPN 接続は クライアント(この場合は、iPhone/iPad )と VPN サーバの間の通信を暗号化するもの。

VPN サーバから実際のアクセスしたいサイトとの間の通信は、プロトコルレベルでの暗号化が実施されていないものを除いて、「平文での通信」がチャイルドフィルターのシステムを経由して行われることになるわけですが、そういった「平文の通信」がチャイルドフィルターのシステム内を経由してしまう可能性があることを、サイバーセキュリティ財団側は一切說明していないんですよね。

プロトコルレベルで暗号化が行われているものであれば、クライアントとサーバの間の通信を誰かが途中で覗き見たとしても内容は容易にはわかりませんが、平文で通信するものに関しては、ユーザ ID やパスワードと言った情報も含めて、全てのやり取りが丸見えになってしまうわけで…。

HTTPS を使うWebサーバも増えてきていますし、メール関連のプロトコルも、SMTP over SSL や POP over SSL のように SSL/TLS による暗号化に対応したものの採用が進んでいるので、通信路上を平文でのパスワード情報が流れるようなことは減ってきているとはいえ、完全にゼロになったわけではないのが現実。 Web へアクセスを Basic 認証で制御してるけど HTTPS 化されてない Webサーバとか、セキュリティ的に作りの甘いサイトがまだまだ色んな所に存在していることを考えると、サーバ上における通信の扱いは慎重であるべき(特に不特定多数に利用させるものの場合)ですし、利用者に対しても「暗号化されていない通信を経由することがある」ことをきちんと明示したうえでサービスを提供するべきではないかと思うのです。

上に例示したメールに関して言えば、メールサーバ側は SMTP over SSL 、 IMAP over SSL 対応済みで、クライアントもそれに対応したものを利用しているので、サーバとクライアント間の通信は暗号化されています。もしチャイルドフィルターのシステム内で、パケットキャプチャが行われていたとしても、その内容を知ることは出来ません。(念のため、メールサーバ側で受信処理時のパケットキャプチャを取得して内容を確認しましたが、内容はまったく判らない状態でした。)

その VPN の接続先、信用しても大丈夫ですか?

VPN 接続を使っているという点で、もっとも注意すべきは、「その接続先を運用している組織を信用できるか否か?」という点。

企業が自分のところの従業員向けに用意した業務用 VPN であれば、利用者はその企業の従業員に限定されますし、従業員もまぁ自分の会社を信用しないということはないでしょう。(信用してなくても、それを使わなければ仕事にならければ、使わないって選択肢はないですけど…。)

そんなふうに考えた場合、チャイルドフィルターを使うということは、そのサービスの提供元である「サイバーセキュリティ財団を信用する」ということになるわけですけど、自分的には「サイバーセキュリティ財団」自体を胡散臭く感じているので、チャイルドフィルターも胡散臭いものとして考えています。

重大なセキュリティインシデントが起きている最中にそれへの対処の優先順位を下げたり、技術的なことを質問しても無視されたり、財団の役員のサイトが WordPress の脆弱性使った不正な書き換え被害に2回もあってたとか、ってがあるので、どうしてもねぇ…。

#著作権絡みでなんかやらかしてるようだ、という話も見つけちゃったので…

あと、頻繁に来てたフィッシングサイトへの誘導メールにある URL をチャイルドフィルター経由で踏んでみたらブロックされずにアクセスできちゃった、というのがあって、フィルタ自体の精度やブロックすべきサイトの情報収集体制もどうなっているのかわからないサービスでは、とてもじゃないですけど他人には薦めようがないですね。

実際に使ってみているという話も、ほとんど聞かないので、「ホントにチャイルドフィルターを子供に使わせている親御さんいるのかしら?」と思うわけですが、「使わせている」という方がいらっしゃったら、是非お話を聞かせていただきたいところ。

コメントする